家里的无线WiFi仅有一个网段,不论是家里人设备,访客设备,还是智能联网设备均同在一个网段下,形成了一个大杂烩。网络隔离性几乎没有,安全性较差,于是有了划分多网段的想法,以设定多个网络区域。

网络分区设定

我目前主要有四大块的隔离需求,主要分为外网接入区、内部接入区、访客接入区及哑终端接入区。我给各大网络区域划分一个独立的网段如下

| 分区名称 | 划分网段 | 接入设备举例 | 信任级别 |

|---|---|---|---|

| 外网接入区 | 172.16.15.0/24 | 远程回家服务虚机、连接家庭数据中心防火墙 | 0 |

| 内部接入区 | 192.168.1.0/24 | 家人手机、电脑、安卓电视 | 3 |

| 访客接入区 | 192.168.32.0/24 | 访客手机、电脑 | 1 |

| 哑终端接入区 | 192.168.36.0/24 | 智能插座、摄像头 | 2 |

信任级别根据家庭资产的暴露情况及重要级别而做出的排名。

外网接入区会直接暴露在公网环境,需要与异地设备打交道,是安全风险最高的区域,是最不可信任的区域,必须严格限制其策略。

内部接入区主要涉及一些主力使用设备、资产价值属性较高,且具有成熟完备的操作系统,没有对外暴露端口提供服务,是最受信任的区域。

访客接入区主要为来访客人提供的无线接入入口,来访客人设备各异,他自身的安全性是个未知数,需做好隔离措施,以免引入病毒程序到家庭内部网络。但访客区的暴露面较低,所以它是倒数第二不可信区域。

哑终端接入区的设备往往是一些嵌入式低端性能的设备,可能存在大量安全漏洞,容易被攻击,但这些设备失陷会导致一些隐私问题,考虑到它是完全被我们自己所控且暴露面较低,所以给他定为顺数第二信任区。

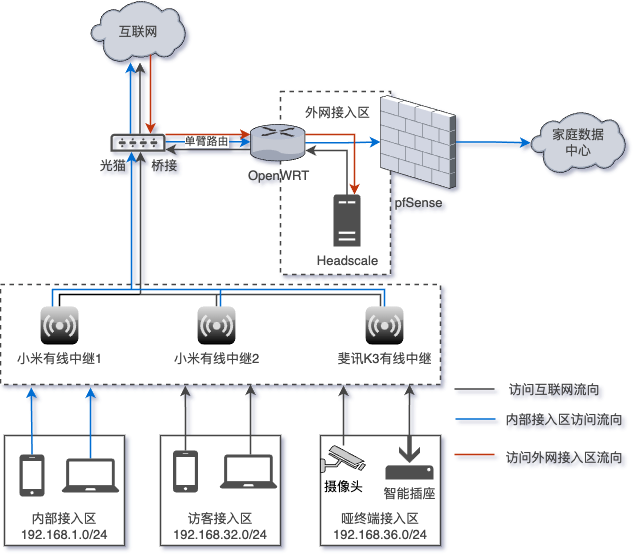

无线网络架构示意图

共有3个有线中继,设备端通过无线接入网络,OpenWRT作为无线网的核心控制端,由于OpenWRT没有直接控制无线设备的权限,无法开启多个SSID的形式来划分网段,基于SSID划分的隔离性应该会更好。移动光猫桥接,OpenWRT单臂拨号,家庭数据中心通过pfSense防火墙进行隔离。

访问控制设定

- 允许内部接入区指定MAC白名单的设备可访问家庭数据中心的文件服务及其他内部服务。由于pfSense防火墙对进入家庭数据中心的流量做了精细化控制,内部接入区的访问目的地不做端口限定。

- 其他区域则仅访问互联网区域即可。

IP自动分配设定

统一的无线接入点存在三个网段,为了使用便利,需要开启DHCP自动分配动态IP功能,但单个网段均开启自然存在竞争情况,反而扰乱分区的规划,达不到预定的目标,这里涉及到一个技巧,当设备首次接入,无线默认分配访客接入区的IP,我们对不同区域的设备再手动设置IP和MAC地址绑定,让其分配到指定网段的IP,从而达到我们预期的目标,但需要注意的是,现代的手机及笔记本电脑默认开启了隐私MAC,请将接入家庭无线网的设备配置为设备MAC,以便管理。

配置实施

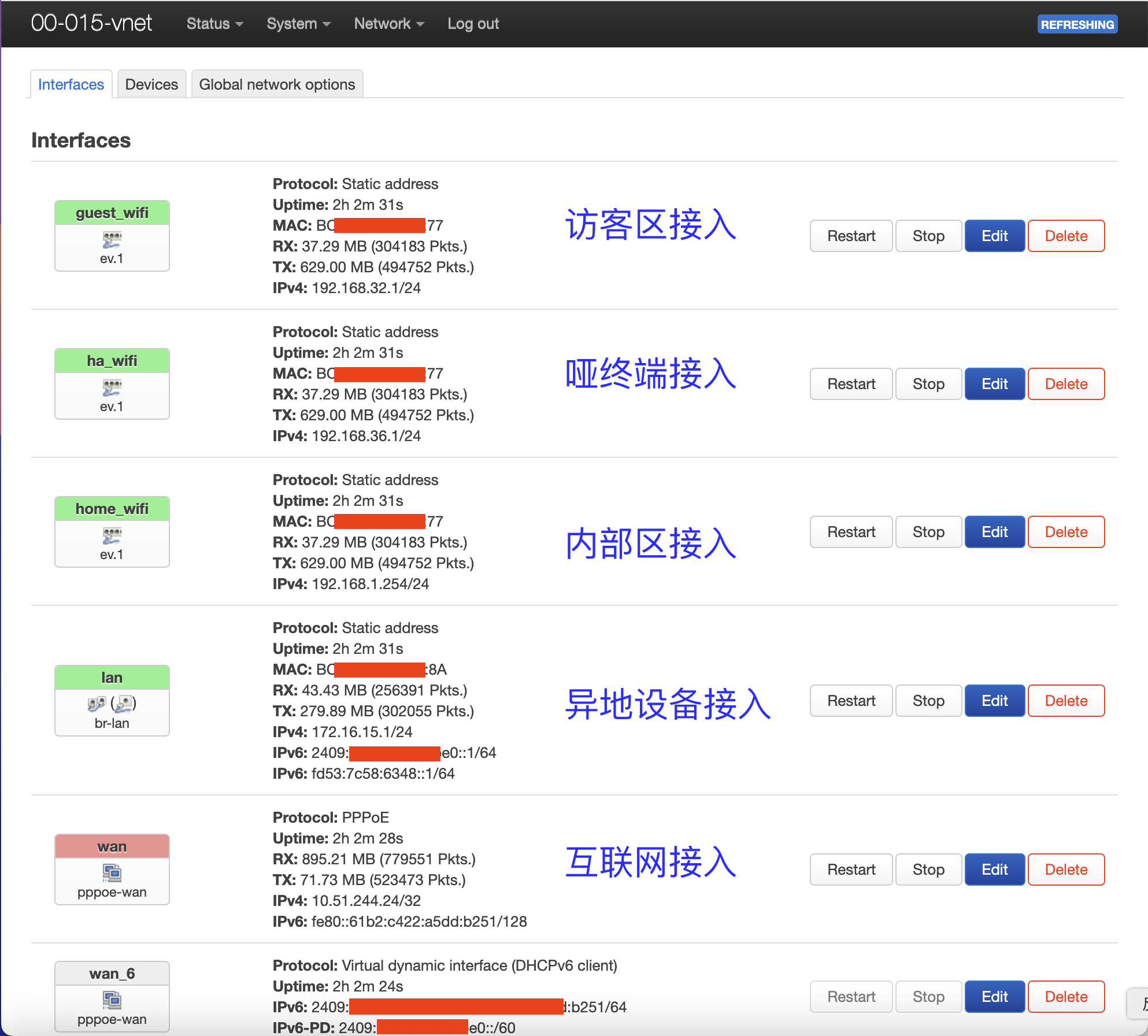

按照如上网段规划,为各个区域设置如下接口及网段

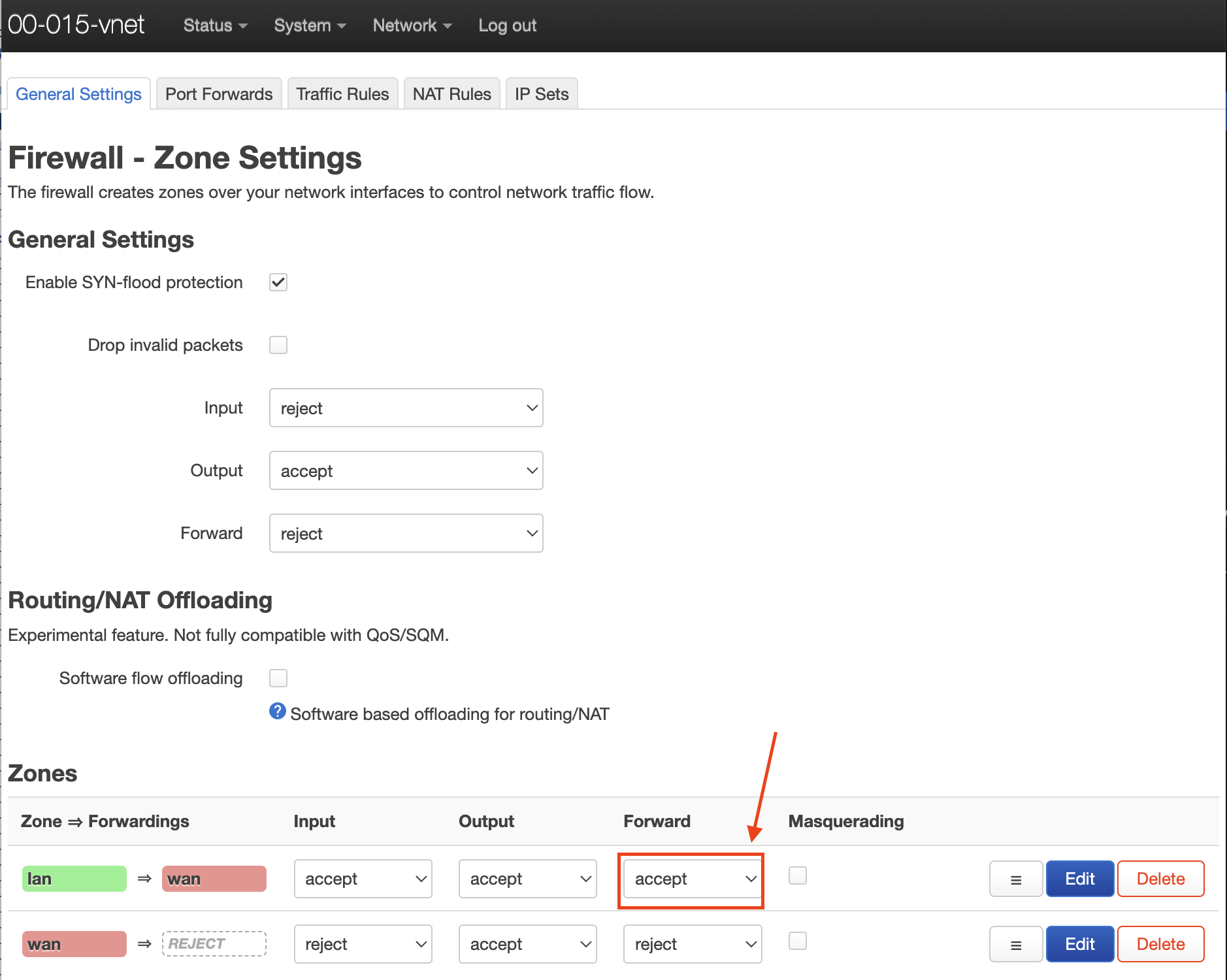

防火墙LAN区域访问控制,确保默认需要开启转发

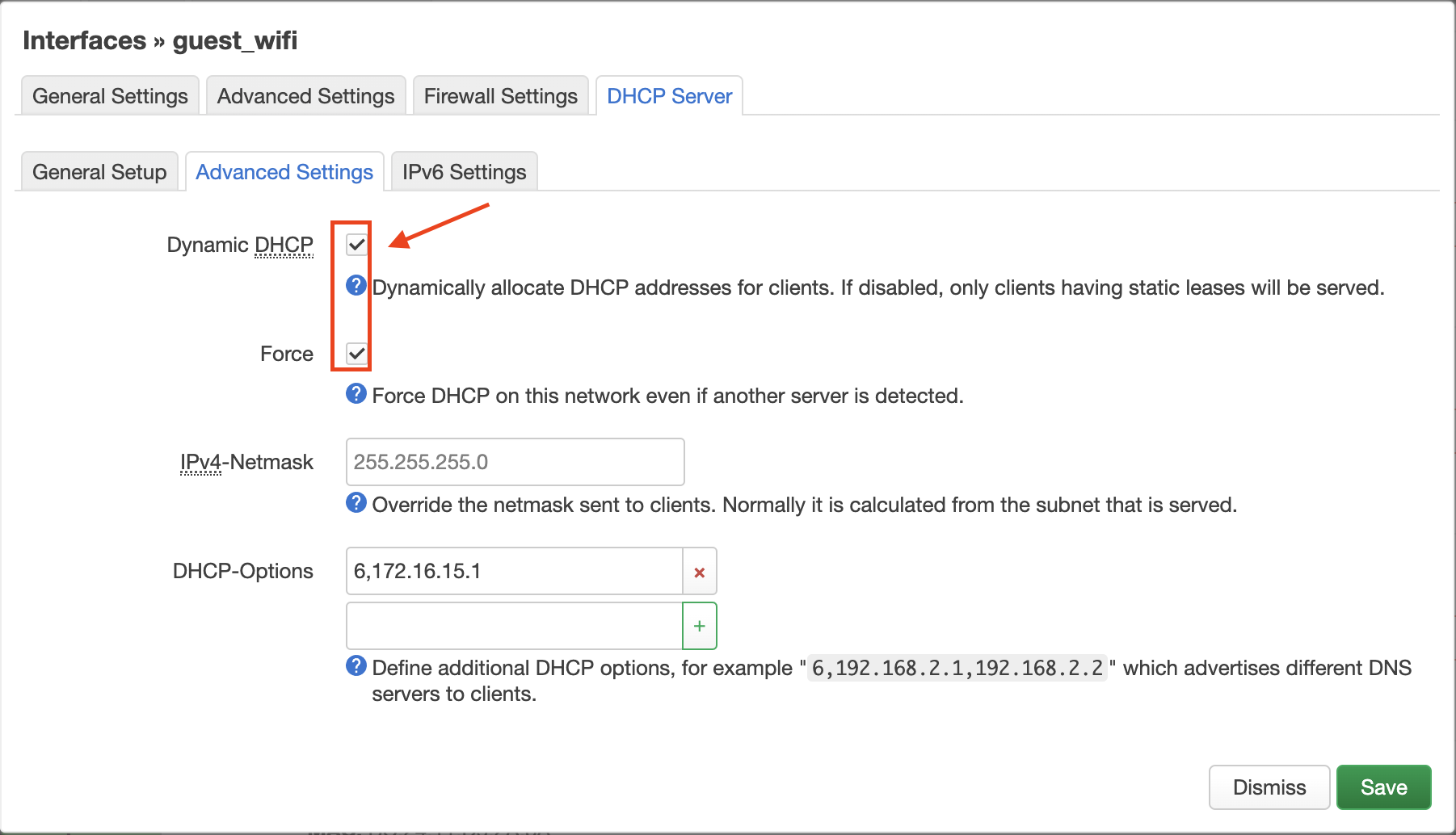

配置好各接口DHCP,仅让访客网接口guest_wifi保留自动动态获取IP和确保分配优先级最高,启用抢占开关。

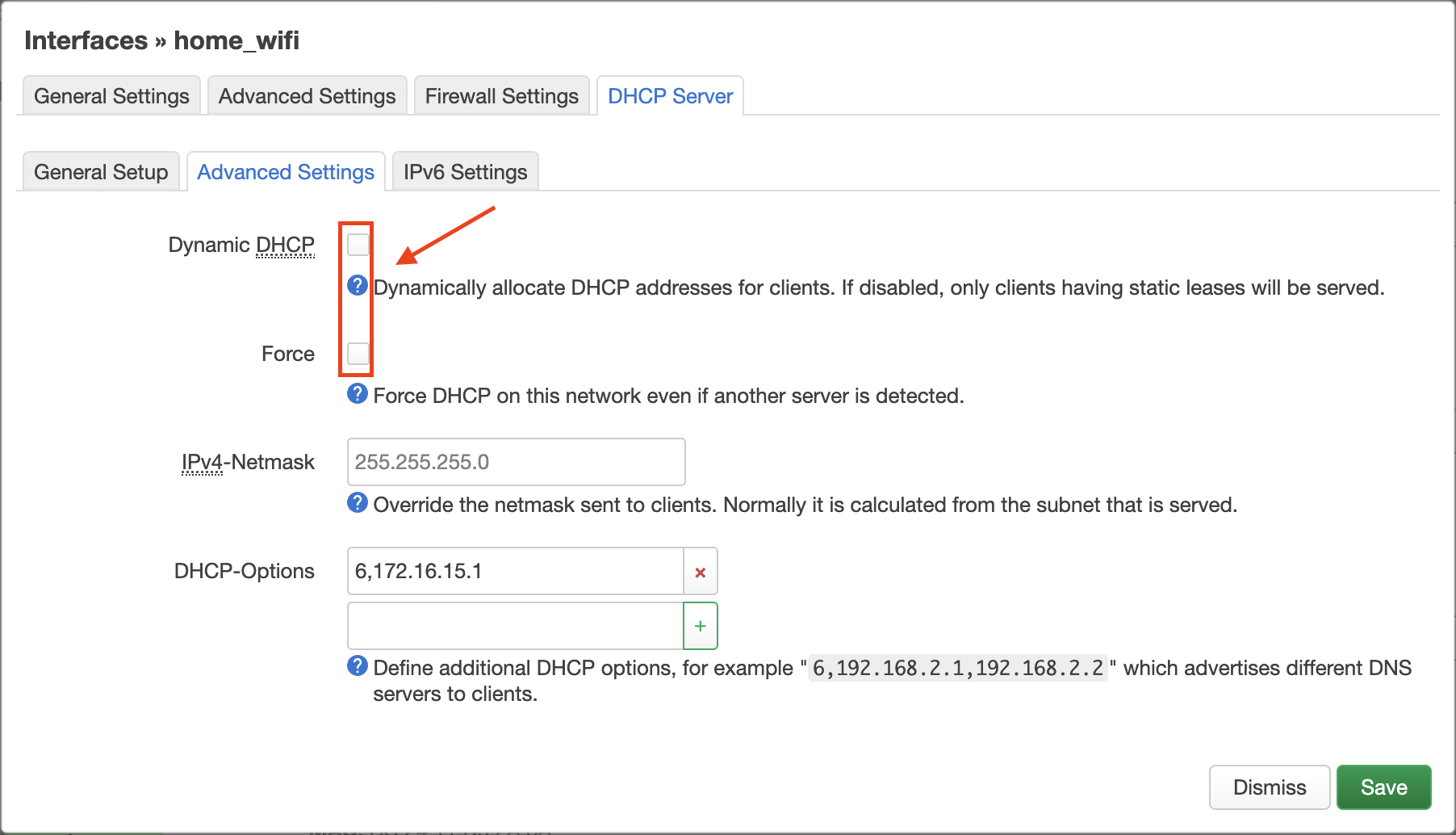

而内部接入区和哑终端接入区不做勾选。

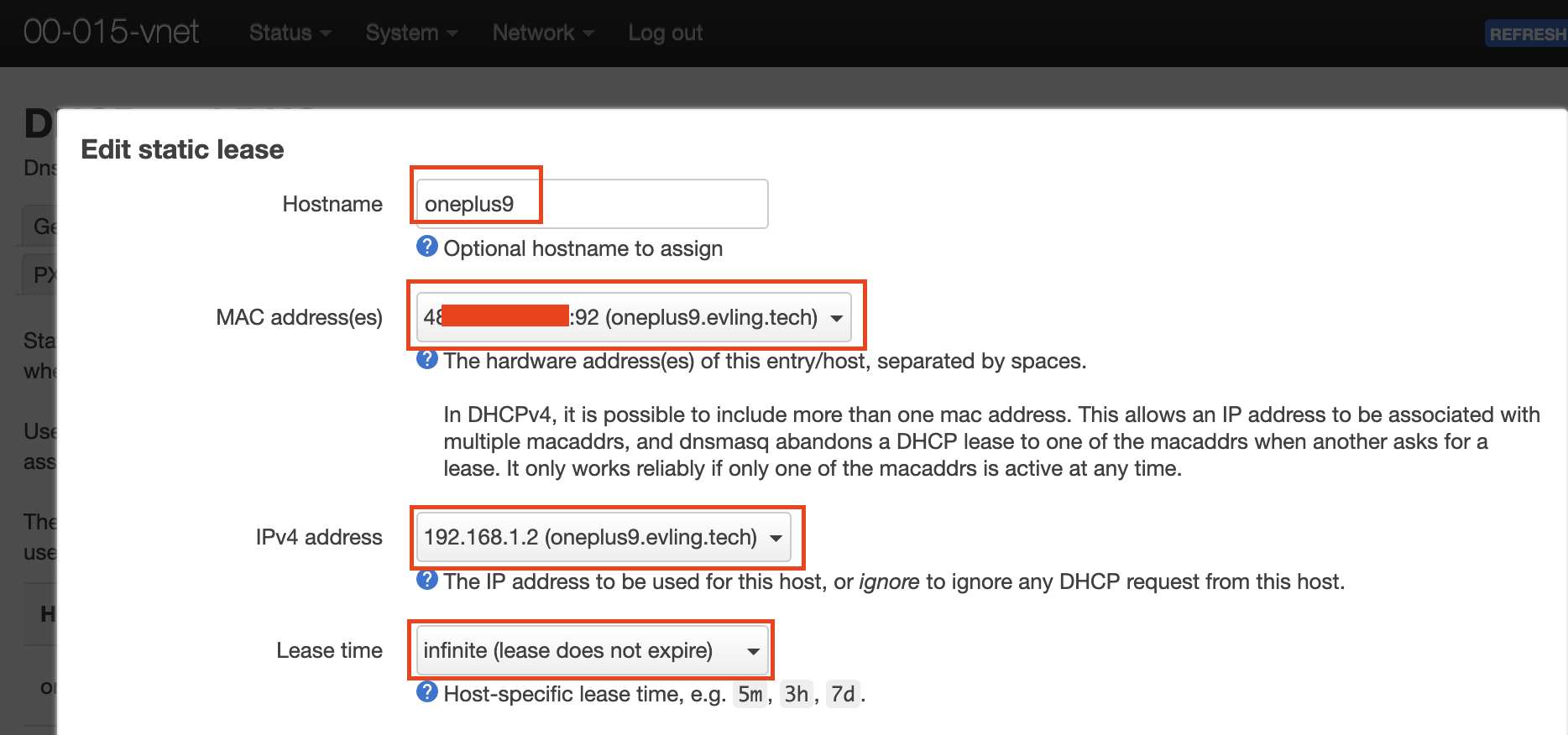

这里给一个给内部接入区添加静态IP分配的示例。把手机以设备MAC接入无线网络,通过"Network - DHCP and DNS - Static Leases"选项下配置,分配时效为永不过期。其他哑终端接入区类似。

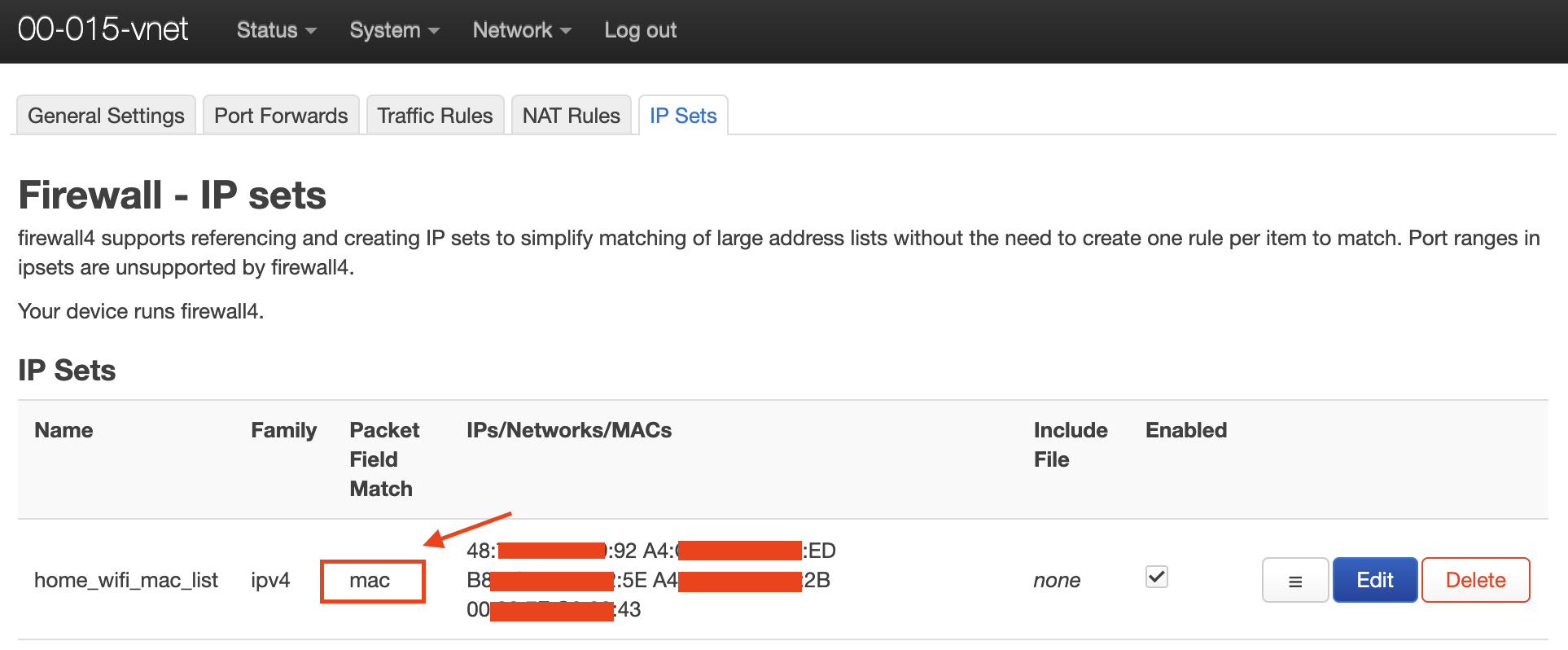

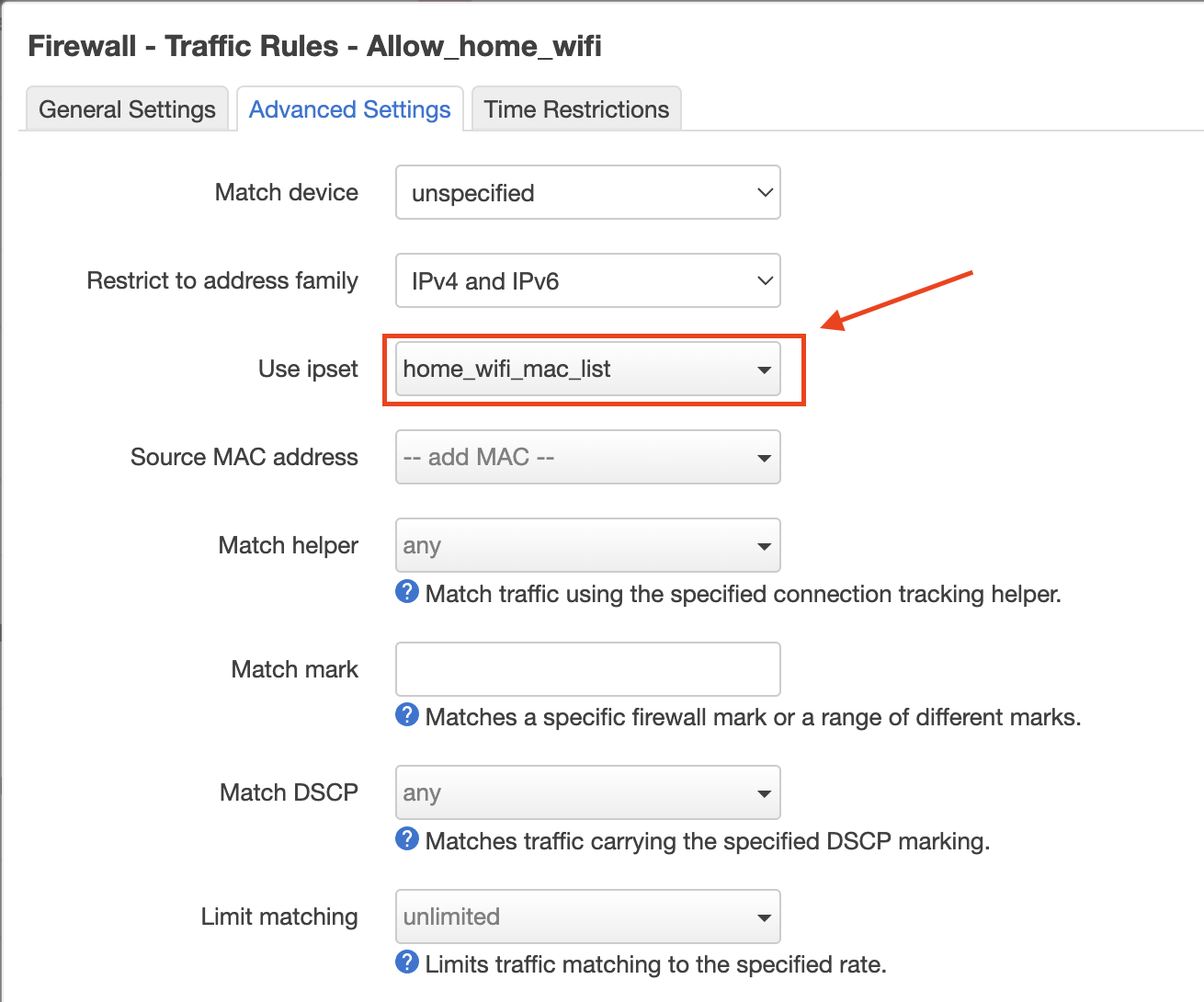

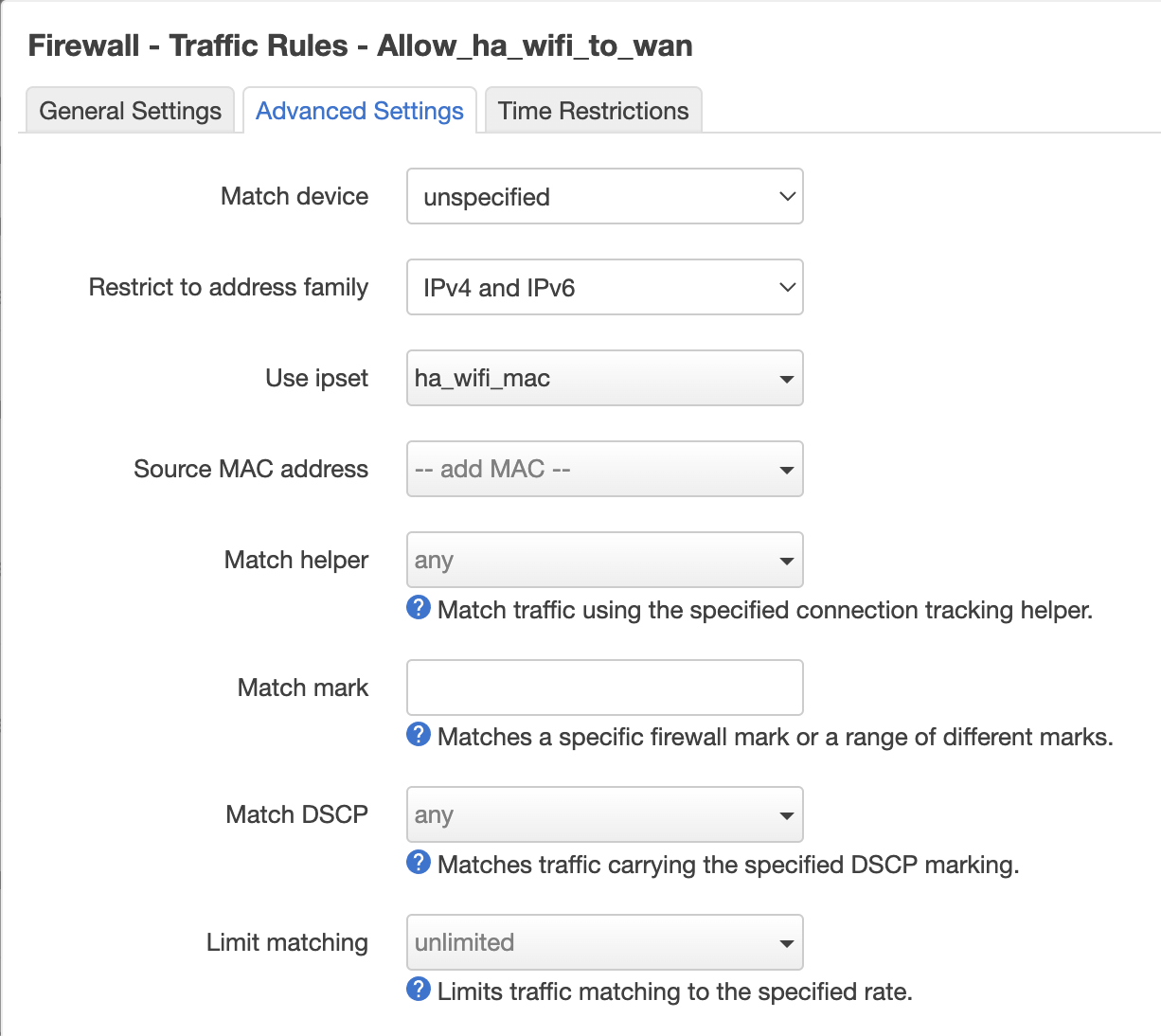

内部接入区访问控制。这个区域设备实行白名单制,限定字段比较多,需要指定源IP及源MAC,OpenWRT 23.05.2 里边可以通过指定IP源网段结合ipset的mac清单来实现限定。

给家庭接入区的设备定义好MAC地址清单。

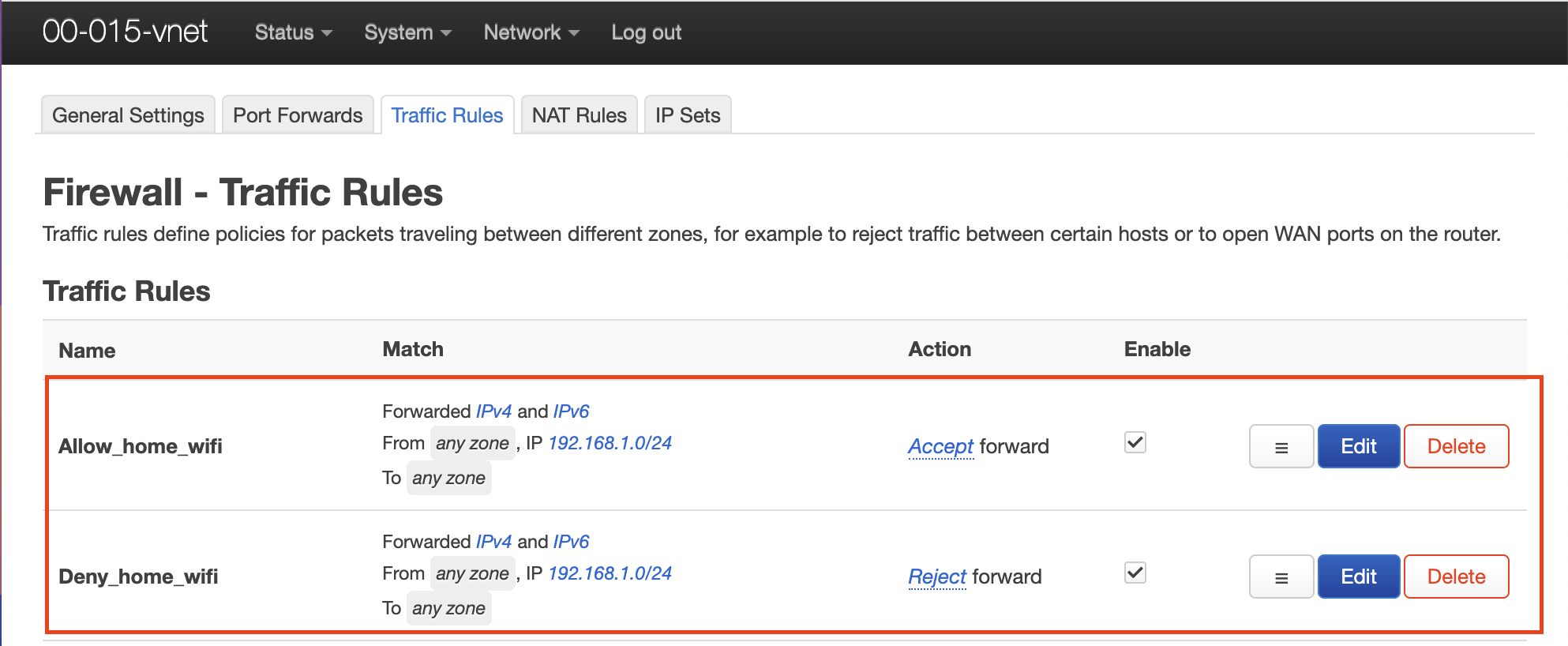

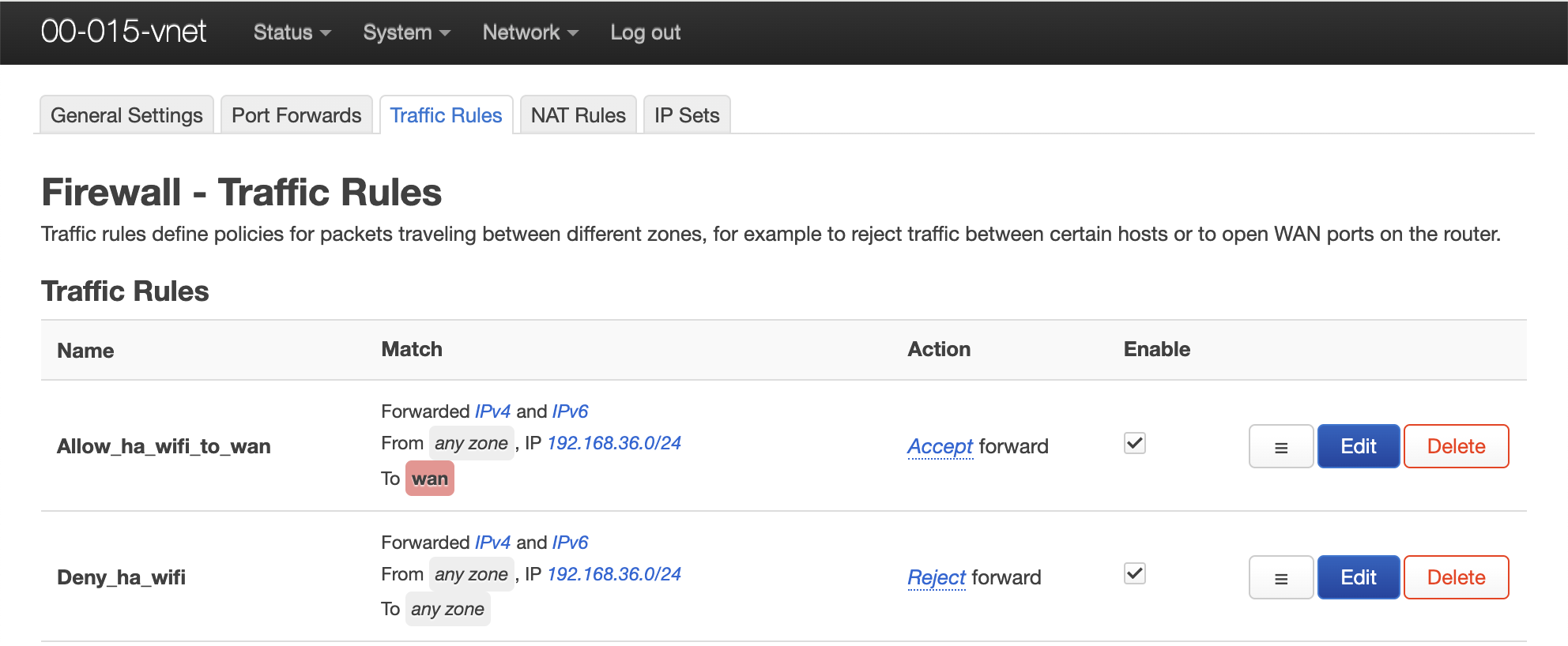

由于在区域转发那里默认给了放行策略,现在需要在传输策略处给一条放行再跟一条阻断策略,实行白名单模式。阻断策略必须放在下边。

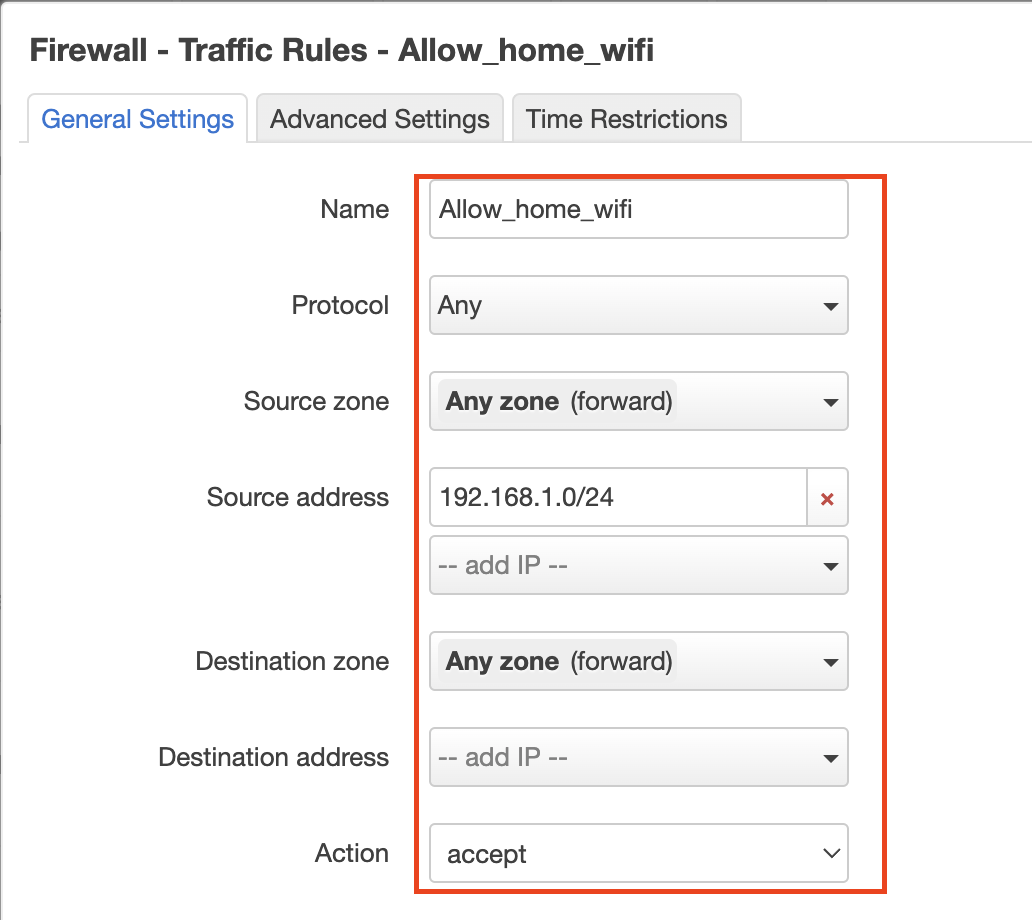

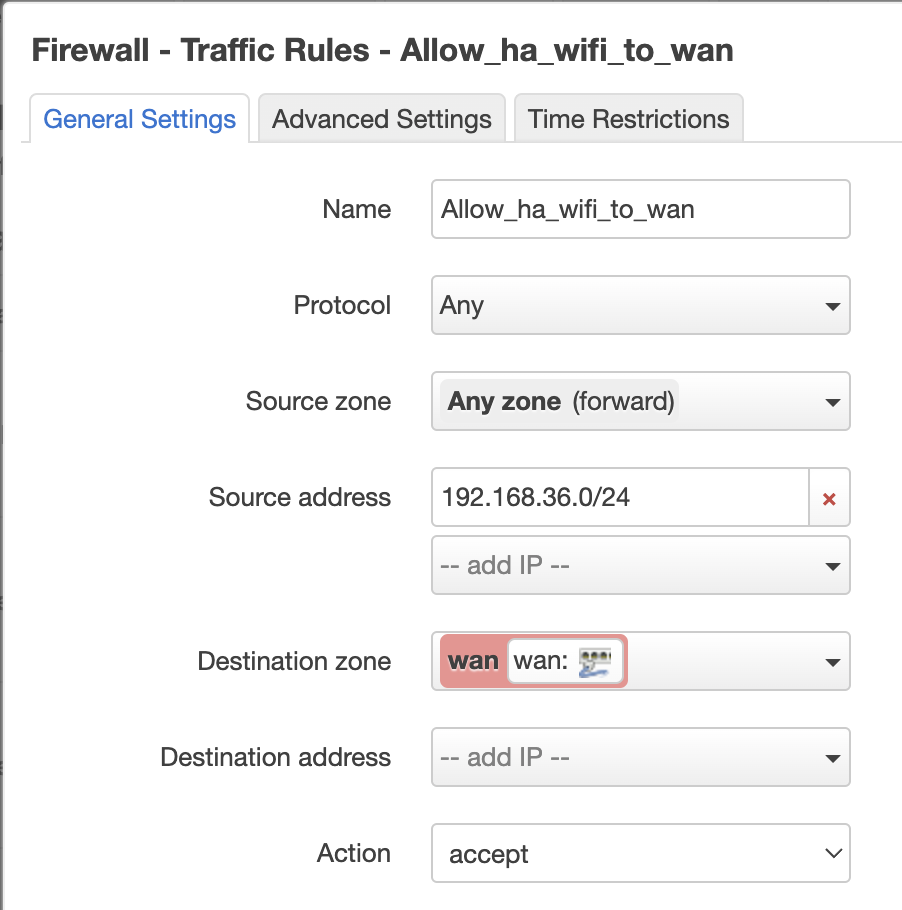

允许策略里需要指定手写源IP网段,其他参考图中示例,指定源所有区域,目的所有区域。

高级设置里边需要指定上边定义好的MAC地址清单

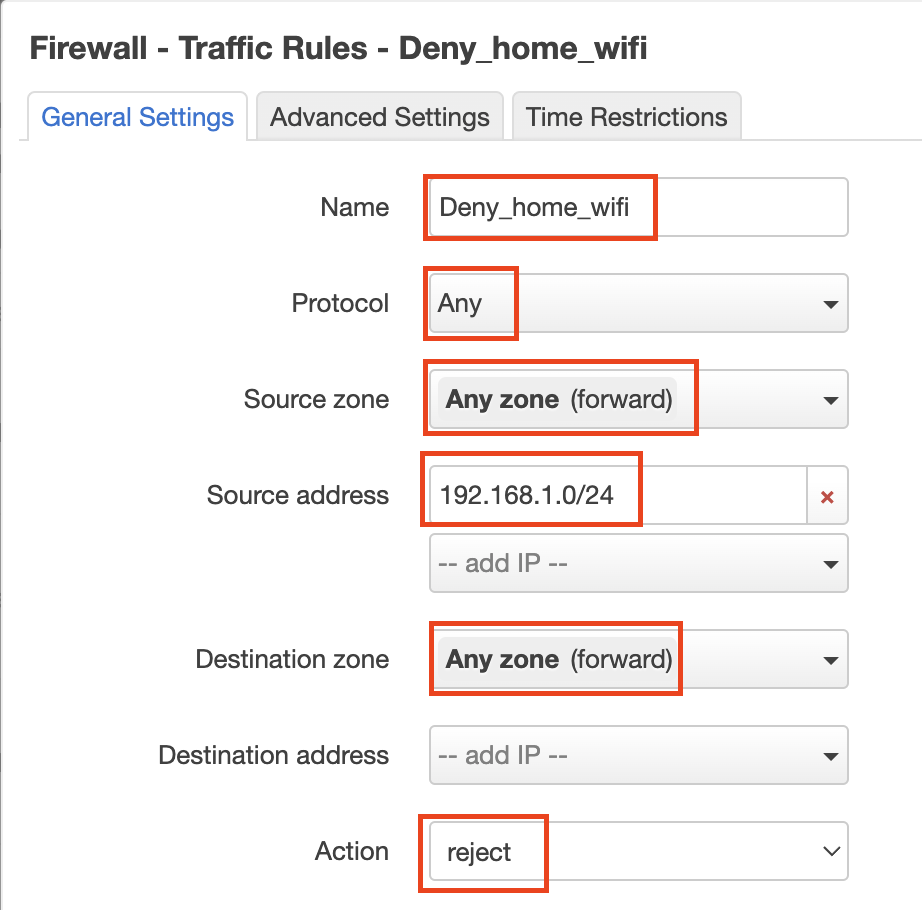

阻断策略里边,限制内部接入区访问任意区域。

哑终端接入区仅限指定MAC的设备连接互联网。MAC清单如上内部接入区一样进行添加,这里直接给出关键传输策略,这里的出口区域限定WAN口。

允许策略基本设置

允许策略高级设置

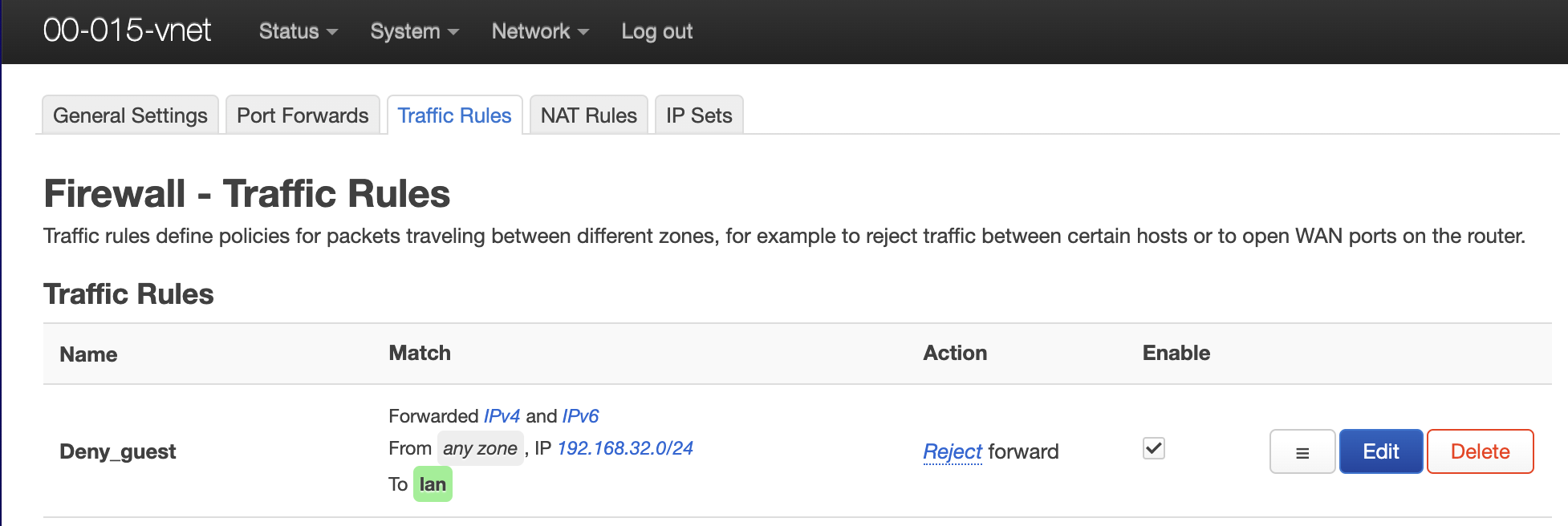

最后到了设置访客接入区,由于仅设置了一个LAN和WAN防火墙区域,禁止访问LAN,就相当于仅访问WAN,这里简化成一条传输规则即可。

小结

到此已完成配置落地,经测验,内部接入区能够访问其他区域,而哑终端接入区和访客区无法访问内部接入区,也无法访问家庭数据中心,基本满足预期需求,想要将策略拓展到外网接入区,方法类似,并做好有效性验证即可。

风险声明

如上方案仅在大杂烩网络的基础上安全性做了一定提升,但隔离性不是很好,如果是安全需求更严格的网络,应采购更多专业设备来做隔离。